Vụ tin tặc tấn công các cảng hàng không: Làm sao để phát hiện lỗ hổng an ninh?

Trong hai ngày 8 và 9/3, một số trang thông tin điện tử của các cảng hàng không như: Cảng hàng không quốc tế Tân Sơn Nhất (Thành phố Hồ Chí Minh), Cảng hàng không Rạch Giá (tỉnh Kiên Giang) bị tin tặc hacker tấn công.

Cụ thể, vào khoảng 22 giờ ngày 8/3, trang điện tử của Cảng hàng không quốc tế Tân Sơn Nhất tại địa chỉ www.tansonnhatairport.vn bị tin tặc tấn công . Trên trang chủ có để lại dòng chữ thông báo trang thông tin đã bị tấn công “Bạn đã bị hack”.

Sau sự việc, Cục Hàng không cho biết kẻ tấn công không lấy hay xóa bất kỳ dữ liệu trong hệ thống. Tiếp đến, vào khoảng 17 giờ ngày 9/3, tin tặc đã chèn thông tin lạ vào trang điện tử của Cảng hàng không Rạch giá ở địa chỉ http://rachgiaairport.vn.

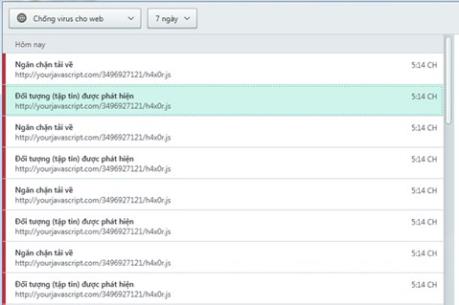

Khi truy cập vào địa chỉ trên, phần mềm bảo mật trên máy tính đã liên tục cảnh báo có mã độc hại (trojan) tồn tại trên trang mạng này... Tính đến ngày 10/3, mới chỉ có trang thông tin của Cảng hàng không quốc tế Tân Sơn Nhất đã trở lại hoạt động bình thường.

Vụ việc khiến dư luận nghi ngờ có sự lặp lại về sự cố tin tặc tấn công trang thông tin mạng của Hãng hàng không quốc gia Việt Nam (Vietnam Airlines) xảy ra hồi cuối tháng 7/2016. Tuy nhiên, theo phân tích của các chuyên gia công nghệ của Tập đoàn Công nghệ BKAV, hai vụ việc trên không giống nhau.

Trong vụ tấn công ngày 8, 9/3 vừa qua, căn cứ trên dấu hiệu để lại, các trang thông tin trên mạng của cảng hàng không chỉ đơn thuần là bị tin tặc khai thác lỗ hổng trên trang thông tin mạng.

Những lỗ hổng này tồn tại chủ yếu xuất phát từ việc thiếu quy trình kiểm tra đánh giá cũng như kinh nghiệm về lập trình an toàn của đội ngũ lập trình viên của các cảng hàng không.

Theo công bố của Tập đoàn Công nghệ BKAV, có tới 40% trang mạng của Việt Nam có tồn tại lỗ hổng. Đây là điểm yếu tạo điều kiện cho tin tặc tấn công trang thông tin.

Còn trong vụ tấn công vào Vietnam Airlines cuối tháng 7/2016, tin tặc đã sử dụng mã độc cài phần mềm gián điệp vào máy của quản trị. Mã độc đã tấn công thay đổi giao diện của trang thông tin chính thức, tấn công vào hệ thống âm thanh, màn hình thông báo tại nhà ga.

Các phần mềm gián điệp này không phải là những mã độc lây nhiễm một cách ngẫu nhiên vào hệ thống mà được phát tán một cách có chủ đích (ATP - Advanced Persistent Threat: tấn công có chủ đích). Đây là loại tấn công nguy hiểm hơn nhiều so với tấn công khai thác lỗ hổng trên các trang mạng.

Ông Ngô Tuấn Anh, Phó Chủ tịch Tập đoàn Công nghệ BKAV khuyến cáo: Để đảm bảo an toàn cho hệ thống, trong quá trình quản trị và vận hành hệ thống website, người quản trị nên có quy trình kiểm tra đánh giá website trước khi đưa vào sử dụng.

Đồng thời, cần định kỳ kiểm tra để từ đó có biện pháp khắc phục các lỗ hổng, đảm bảo cho hệ thống website được an toàn hơn. Thêm vào đó, các cơ quan tổ chức nên tiến hành đào tạo, củng cố, tăng cường kiến thức về lập trình an toàn.

Khi tiến hành lập trình các trang mạng, các kỹ sư phải phân tích kỹ càng, lường trước được tất cả các tình huống có thể xảy ra để tránh “tạo” lỗ hổng website”.

Các chuyên gia bảo mật cho rằng, trong thời đại bùng nổ công nghệ cao như hiện nay, tội phạm công nghệ cao ngày càng tinh vi, các đơn vị cần nghiêm túc coi trọng, đầu tư hệ thống cũng như quy trình vận hành với nhân lực chất lượng cao để bảo đảm an toàn.

Những sự cố trong lĩnh vực hàng không vừa qua cho thấy, việc đảm bảo an ninh mạng cho ngành hàng không vẫn còn yếu kém và đầu tư chưa tương xứng với tầm quan trọng của hệ thống./.

Xem thêm:

>>Nhận định của chuyên gia về việc website cảng Tân Sơn Nhất, Rạch Giá bị tấn công

Tin liên quan

-

![Nhận định của chuyên gia về việc website cảng Tân Sơn Nhất, Rạch Giá bị tấn công]() DN cần biết

DN cần biết

Nhận định của chuyên gia về việc website cảng Tân Sơn Nhất, Rạch Giá bị tấn công

20:45' - 09/03/2017

Về việc các website của sân bay Tân Sơn Nhất và Rạch Giá bị hacker tấn công, các chuyên gia cho rằng cần rà soát lại hệ thống và có những phương án để xử lý, tránh những điều tương tự có thể xảy ra.

-

Doanh nghiệp

Thêm một website của Cảng hàng không bị hacker tấn công

20:38' - 09/03/2017

Chiều 9/3, website của Cảng hàng không Rạch Giá cũng bị hacker tấn công.

-

![Website của sân bay Tân Sơn Nhất bị tin tặc tấn công]() Kinh tế Việt Nam

Kinh tế Việt Nam

Website của sân bay Tân Sơn Nhất bị tin tặc tấn công

18:02' - 09/03/2017

Đây không phải là vụ tấn công tin tặc bình thường bởi "hacker đã không lấy hay xóa bất kỳ dữ liệu nào trong hệ thống" của sân bay Tân Sơn Nhất.

-

![Giải quyết tình trạng quá tải ở Cảng Hàng không quốc tế Cam Ranh]() Kinh tế Việt Nam

Kinh tế Việt Nam

Giải quyết tình trạng quá tải ở Cảng Hàng không quốc tế Cam Ranh

19:35' - 06/03/2017

Từ tháng 9/2016, Công ty cổ phần Nhà ga quốc tế Cam Ranh đã triển khai dự án “Nhà ga hành khách quốc tế - Cảng hàng không quốc tế Cam Ranh” với tổng mức đầu tư 3.735 tỷ đồng.

Tin cùng chuyên mục

-

![Chuyển đổi công năng khu công nghiệp - Bài cuối: Hài hòa mục tiêu chuyển đổi]() Kinh tế Việt Nam

Kinh tế Việt Nam

Chuyển đổi công năng khu công nghiệp - Bài cuối: Hài hòa mục tiêu chuyển đổi

09:48'

Do nhiều doanh nghiệp hoạt động từ lâu, người lao động cũng ổn định công việc suốt hàng chục năm tại Khu công nghiệp Biên Hòa 1 nên những khó khăn là không thể tránh khỏi trong quá trình di dời.

-

![Thủ tướng Phạm Minh Chính dự Quốc Giỗ, dâng hương các Vua Hùng]() Kinh tế Việt Nam

Kinh tế Việt Nam

Thủ tướng Phạm Minh Chính dự Quốc Giỗ, dâng hương các Vua Hùng

09:45'

Sáng 18/4, Thủ tướng Phạm Minh Chính về dự Lễ dâng hương tưởng niệm các Vua Hùng tại Điện Kính Thiên trên đỉnh núi Nghĩa Lĩnh, Khu Di tích lịch sử Quốc gia đặc biệt Đền Hùng ở thành phố Việt Trì.

-

![Chuyển đổi công năng khu công nghiệp - Bài 1: Định hướng phát triển xanh]() Kinh tế Việt Nam

Kinh tế Việt Nam

Chuyển đổi công năng khu công nghiệp - Bài 1: Định hướng phát triển xanh

09:40'

Việc di dời và chuyển đổi công năng Khu công nghiệp Biên Hòa 1 theo đề án mới vừa được UBND tỉnh Đồng Nai phê duyệt vào tháng 2/2024 sẽ đẩy mạnh phát triển xanh tại địa phương.

-

![Những vấn đề nóng tại Hội nghị thượng đỉnh bất thường EU]() Kinh tế Việt Nam

Kinh tế Việt Nam

Những vấn đề nóng tại Hội nghị thượng đỉnh bất thường EU

08:53'

Trong hai ngày 17-18/4, hội nghị thượng đỉnh bất thường của các nhà lãnh đạo Liên minh châu Âu (EU) diễn ra tại thủ đô Brussels của Bỉ.

-

![Thủ tướng Chính phủ chỉ đạo tiếp tục đẩy mạnh chuyển đổi số trong lĩnh vực hải quan]() Kinh tế Việt Nam

Kinh tế Việt Nam

Thủ tướng Chính phủ chỉ đạo tiếp tục đẩy mạnh chuyển đổi số trong lĩnh vực hải quan

08:52'

Thủ tướng Chính phủ Phạm Minh Chính vừa ký văn bản yêu cầu các bộ ngành, địa phương tiếp tục đẩy mạnh, nâng cao hơn nữa hiệu quả công tác chuyển đổi số trong lĩnh vực hải quan.

-

![Công nhận thành phố Sông Công, tỉnh Thái Nguyên là đô thị loại II]() Kinh tế Việt Nam

Kinh tế Việt Nam

Công nhận thành phố Sông Công, tỉnh Thái Nguyên là đô thị loại II

07:00'

Phó Thủ tướng Chính phủ Trần Hồng Hà vừa ký Quyết định số 319/QĐ-TTg ngày 17/4/2024 công nhận thành phố Sông Công, tỉnh Thái Nguyên là đô thị loại II.

-

![Cao Bằng dùng ngân sách hỗ trợ Lạng Sơn thực hiện dự án cao tốc Đồng Đăng-Trà Lĩnh]() Kinh tế Việt Nam

Kinh tế Việt Nam

Cao Bằng dùng ngân sách hỗ trợ Lạng Sơn thực hiện dự án cao tốc Đồng Đăng-Trà Lĩnh

21:43' - 17/04/2024

Tổng mức đầu tư dự án cao tốc đường bộ Đồng Đăng (Lạng Sơn)- Trà Lĩnh (Cao Bằng) giai đoạn I là trên 14.331 tỷ đồng; trong đó, chi phí cho giải phóng mặt bằng và tái định cư trên 9.444 tỷ đồng.

-

![Tìm cách gỡ vướng mắc dự án khí điện, năng lượng do EVN đầu tư tại Dung Quất]() Kinh tế Việt Nam

Kinh tế Việt Nam

Tìm cách gỡ vướng mắc dự án khí điện, năng lượng do EVN đầu tư tại Dung Quất

20:45' - 17/04/2024

Ngày 17/4, Phó Chủ tịch UBND tỉnh Quảng Ngãi Trần Phước Hiền đã có buổi làm việc với EVN và đơn vị liên quan tìm cách tháo gỡ vướng mắc liên quan đến dự án do EVN đầu tư trong Khu kinh tế Dung Quất.

-

![Thủ tướng Chính phủ bổ nhiệm lại một số lãnh đạo thuộc Bộ Quốc phòng]() Kinh tế Việt Nam

Kinh tế Việt Nam

Thủ tướng Chính phủ bổ nhiệm lại một số lãnh đạo thuộc Bộ Quốc phòng

20:00' - 17/04/2024

Thủ tướng Chính phủ Phạm Minh Chính vừa ký các Quyết định bổ nhiệm lại và kéo dài thời gian giữ chức vụ một số lãnh đạo thuộc Bộ Quốc phòng.

Website của cảng hàng không Rạch Giá bị tấn công. Ảnh chụp màn hình vào chiều 9/3.

Website của cảng hàng không Rạch Giá bị tấn công. Ảnh chụp màn hình vào chiều 9/3.