Mã độc tống tiền vẫn sẽ tiếp tục diễn biến phức tạp

Thậm chí, các chuyên gia an ninh mạng còn dự đoán, trong nửa cuối năm 2017, mã độc tống tiền vẫn sẽ tiếp tục diễn biến phức tạp.

Thiệt hại nặng nề

Sau vụ tấn công bởi mã độc tống tiền WannaCry (vào tháng 5-2017), cách đây khoảng 2 tuần, vào ngày 27-6-2017 một vụ tấn công mạng mới đòi tiền chuộc với quy mô lớn lại xảy ra trên phạm vi toàn cầu.

Mã độc tống tiền này mang tên Petya, có tác hại tương tự mã độc WannaCry, lại tái xuất dưới phiên bản mới là "Petrwrap" và tấn công nhiều hệ thống máy tính trên toàn cầu, với những thiệt hại ban đầu được ghi nhận tại các nước: Ukraine, Nga, Anh, Ba Lan, Italy, Đức, Pháp, Mỹ, Ấn Độ...

Cơ quan công nghệ thông tin của Chính phủ Thụy Sĩ cho biết, nhiều dấu hiệu cho thấy mã độc Petya một lần nữa lại bị tán phát, tấn công vào lỗ hổng dịch vụ SMB trên các máy tính sử dụng hệ điều hành Windows.

Có thể thấy, thiệt hại do mã độc tống tiền này gây ra là quá lớn. Chỉ tại một quốc gia là Ukraine, cảnh sát nước này đã ghi nhận tổng cộng 2.108 báo cáo về các vụ tấn công mạng trên toàn quốc trong nửa cuối tháng 6-2017. Trong khi đó, trên quy mô một công ty, số tiền đã là cả trăm triệu USD.

Reckitt Benckiser (Anh) và Mondelez International (Mỹ), hai công ty sản xuất hàng tiêu dùng thuộc hàng lớn nhất thế giới, thông báo vụ tấn công mạng toàn cầu của mã độc Petya cuối tháng 6-2017 đã gây thiệt hại lên tới 110 triệu bảng (tương đương 142,6 triệu USD)…

Không chỉ đánh vào kinh tế, dịch vụ công, tin tặc còn nhắm tới phá hủy hệ thống chính trị của nhiều nước. Mới đây, Giám đốc Cơ quan An ninh truyền thông Canada (CSE) Greta Bossenmaier cảnh báo nguy cơ gia tăng tấn công mạng nhằm vào các cuộc bầu cử trên thế giới.

Theo ông, các vụ tấn công này có mục tiêu rất rộng, từ các chính đảng, chính trị gia đến các cá nhân, phương tiện truyền thông và phương tiện xã hội nhằm thao túng và gây ảnh hưởng đến kết quả bầu cử.

Sau khi ảnh hưởng đến hàng triệu người dùng máy tính trên toàn thế giới, mã độc tống tiền (ransomware) còn tìm đường tấn công smartphone, với hệ điều hành bị tấn công đầu tiên là Android.

Theo hãng bảo mật Trend Micro, mã độc tống tiến vừa được phát hiện này là LeakerLocker, đang gây ảnh hưởng lớn đến người dùng Android nếu họ tải các ứng dụng cụ thể từ Google Play Store.

Với hình thức tấn công này, LeakerLocker hướng đến những đối tượng người dùng coi trọng thông tin cá nhân của mình, vì vậy họ sẵn sàng trả phí cho hacker để bảo vệ mình.

Qua đây có thể thấy, tấn công mạng đang ngày càng phổ biến, bởi đây là cả một “kho báu” đối với tin tặc toàn cầu. Các chuyên gia ước tính mỗi năm, nền kinh tế toàn cầu thiệt hại khoảng 445 tỷ USD do tin tặc.

Giá trị từ các hoạt động tội phạm mạng đã vượt qua nhiều hình thức phi pháp phổ biến khác, bao gồm cả buôn bán ma túy. Tội phạm mạng đã trở thành một "ngành công nghiệp toàn cầu" nở rộ, gây tổn hại đến nhiều quốc gia và doanh nghiệp.

Tại các nước phát triển, từ 60-80% người trưởng thành có sở hữu một chiếc máy tính và hầu hết mọi tổ chức, doanh nghiệp đều lưu trữ dữ liệu qua các hệ thống điện tử. Đây chính là nền tảng cho sự phát triển chóng mặt của tội phạm mạng, chỉ trong một thập kỷ trở lại đây.

Tiếp tục diễn biến phức tạp

Trước sự hoành hành lan rộng của các tin tặc, trong thông tin mới công bố, công ty An ninh an toàn thông tin CMC InfoSec đã nhấn mạnh đến xu hướng của mã độc trên toàn cầu.

CMC InfoSec cho biết, theo đúng dự đoán của quốc tế từ đầu năm 2017, các loại mã độc khai thác hệ điều hành Linux để tấn công vào các thiết bị IoT đang ngày càng tăng mạnh; dựa vào phân bổ của các mạng botnet cho thấy mã độc đang nhắm vào các thiết bị IoT, nơi mà châu Á vẫn đang chiếm thị phần lớn nhất.

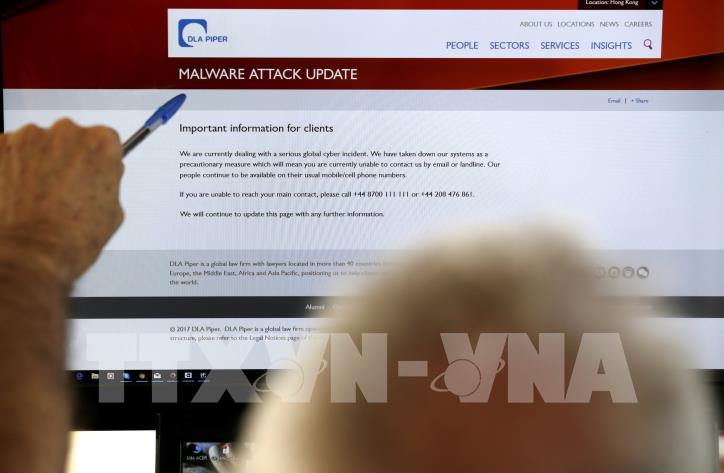

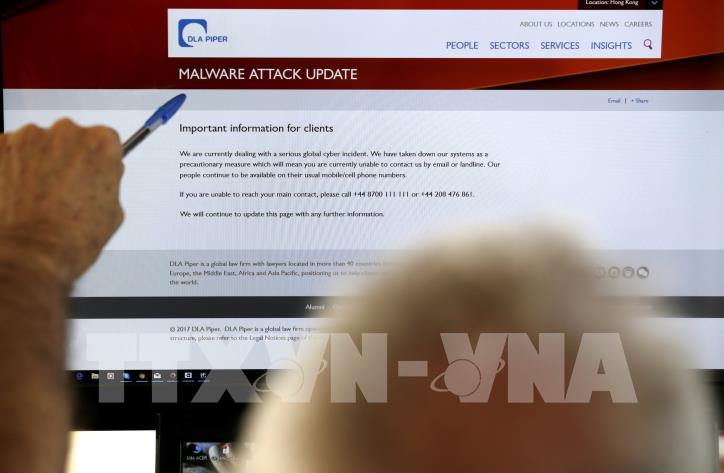

Trang web của công ty luật toàn cầu DLA Piper của Australia bị tin tặc tấn công ngày 28/6. EPA/TTXVN

Trang web của công ty luật toàn cầu DLA Piper của Australia bị tin tặc tấn công ngày 28/6. EPA/TTXVN

Viện dẫn số liệu một báo cáo của Gatner cho biết số lượng thiết bị kết nối IoT trên toàn cầu trong năm 2016 là 6,5 tỷ thiết bị, tăng hơn 30% và ước tính đến năm 2020 số lượng thiết bị kết nối không dây hoạt động sẽ vượt quá 30 tỷ thiết bị, CMC InfoSec nhận định rằng: “Rõ ràng, chỉ cần chiếm được một phần nhỏ trong số thiết bị đó cũng đủ để cho tội phạm mạng gây ra những vụ tấn công kinh điển nhất từ trước tới giờ cũng như thu về những khoản lợi nhuận khổng lồ”.

Bên cạnh đó, chuyên gia CMC InfoSec nhấn mạnh, mã độc trên Android cũng có xu hướng ngày càng phức tạp hơn, cụ thể là hiện tại đang xuất hiện rất nhiều các ứng dụng có gắn mã độc được tìm thấy trên Google Store, tức đã vượt qua cơ chế kiểm duyệt của Google.

Đặc biệt, khẳng định mã độc tống tiền (ransomware) là loại mã độc của năm, chuyên gia CMC InfoSec đã đưa ra dự báo thời gian tới, ransomware sẽ không chỉ đơn thuần được sử dụng với mục đích tấn công trên diện rộng và đòi tiền chuộc.

Kẻ tấn công sẽ sử dụng ransomeware không chỉ để tống tiền (như WannaCry), phá hoại hoàn toàn dữ liệu (như NotPetya), mà còn với mục đích là để đánh lạc hướng, che giấu đằng sau các cuộc tấn công có chủ đích.

Thông thường các tổ chức doanh nghiệp chỉ nghĩ mã độc tống tiền sẽ mã hóa dữ liệu và trả tiền chuộc là xong mà quên mất việc phải rà soát, củng cố lại toàn bộ hệ thống sau đó.

Nhận định về xu hướng tấn công mạng thời gian tới, CMC InfoSec cho rằng, xu hướng tấn công vào nhóm nạn nhân tài chính-ngân hàng có sự tăng về số lượng và cả tăng sự phức tạp của kĩ thuật tấn công nhiều nhất.

Có thể thấy các kĩ thuật tấn công vào nhóm ngân hàng tài chính vào thời điểm hiện tại (2017) cũng có sự phức tạp gần giống như những vụ tấn công từ chính phủ.

Bên cạnh đó, các hình thức tấn công lừa đảo qua email (email phishing) ngày càng tinh vi và khó bị phát hiện hơn bao gồm cả những kĩ thuật vượt qua cơ chế xác thực 2 yếu tố (ví dụ như khai thác các lỗ hổng của hệ thống OAuth) hoặc các hình thức lừa đảo người dùng sử dụng các ứng dụng lừa đảo do chính kẻ tấn công tạo nên trên Google App rồi các ứng dụng đó sẽ có quyền truy cập vào nội dung email của nạn nhân mà không phải qua xác thực.

Không thể ngồi chờ tin tặc

Trước những diễn biến phức tạp của các vụ tấn công mạng, nhiều quốc gia đã ý thức rõ mối nguy hiểm từ lỗ hổng an ninh mạng.

Bộ trưởng Nội vụ Đức Thomas de Maiziere mới đây khẳng định chính phủ vẫn đang phối hợp chặt chẽ với toàn ngành công nghiệp để có thể bảo vệ hiệu quả các công ty, doanh nghiệp của nước này, đặc biệt đối với những ngành chịu ảnh hưởng nhiều nhất bao gồm sản xuất vũ khí, không gian vũ trụ, sản xuất ô tô, cũng như các viện nghiên cứu.

Trên bình diện một tổ chức lớn, Tổng Thư ký Tổ chức Hiệp ước Bắc Đại Tây Dương (NATO) Jens Stoltenberg cho biết, NATO đang tăng cường nguồn lực với chủ trương bảo vệ tối đa an ninh mạng. NATO thậm chí đã quyết định coi không gian mạng là một lĩnh vực hành động chung.

Vì mục đích này, NATO đang định nghĩa không gian mạng như một phạm trù thuộc lĩnh vực quân sự, có nghĩa NATO sẽ có các hành động quân sự cả trên mặt đất, trên không, trên biển và trong không gian mạng.

Cộng đồng quốc tế và nhiều nước cũng đang cân nhắc các biện pháp tăng cường an ninh, sẵn sàng đối phó với những mối đe dọa đến từ không gian mạng. Các nước có hệ thống hạ tầng công nghệ thông tin phát triển đã bắt đầu coi an ninh mạng là một bộ phận của tổng thể chiến lược quốc phòng chung.

Cựu Tổng thống Mỹ Barack Obama từng tuyên bố, hệ thống cơ sở hạ tầng mạng của Mỹ là "tài sản chiến lược cấp quốc gia". EU cũng như Anh, Nga đều có các cơ quan chuyên trách về lĩnh vực an ninh mạng.

Tại châu Á, nhiều nước như: Nhật Bản, Ấn Độ, Trung Quốc cũng đã tiến hành các biện pháp bảo đảm an toàn cho những công nghệ hàng đầu của mình trước các hoạt động tình báo công nghiệp.

Ngoài ra, nhận thức về mức độ nghiêm trọng của mã độc tống tiền đang gia tăng và để chống lại bối cảnh này, đến nay đã có hơn 100.000 tổ chức, doanh nghiệp đã tải về công cụ chống mã độc Kaspersky Anti-Ransomware Tool trong 12 tháng qua. Kaspersky Anti-Ransomware Tool for Business, được hãng bảo mật từ Nga giới thiệu.

Đây là một phiên bản mới của nhằm cung cấp công cụ miễn phí cho doanh nghiệp phòng chống ransomware. Công cụ này giúp các công ty hiện không sử dụng các giải pháp của Kaspersky Lab có thể thử các công nghệ chống ransomware tiên tiến mà không tốn chi phí tài chính.

Công cụ bao gồm thành phần System Watcher, phát hiện các hoạt động ransomware đáng ngờ, tạo ra một bản sao lưu tạm thời các tệp tin bị tấn công và khoanh vùng nhưng thay đổi độc hại, để hệ thống không bị ảnh hưởng./.

Tin liên quan

-

![Cuộc tấn công mạng của các mã độc: Phần nổi của tảng băng chìm chiến tranh mạng]() Đời sống

Đời sống

Cuộc tấn công mạng của các mã độc: Phần nổi của tảng băng chìm chiến tranh mạng

10:27' - 08/07/2017

Phó Giám đốc VNCERT Nguyễn Khắc Lịch cảnh báo: Tin tặc không chỉ đơn thuần lấy cắp thông tin cá nhân mà còn phá hủy thông tin, lợi dụng thông tin để tấn công về kinh tế, chính trị …

-

![Tấn công mạng toàn cầu: Mã độc Petya gây thiệt hại lớn hơn cả mã độc WannaCry]() Kinh tế Thế giới

Kinh tế Thế giới

Tấn công mạng toàn cầu: Mã độc Petya gây thiệt hại lớn hơn cả mã độc WannaCry

08:45' - 07/07/2017

Vụ tấn công mạng toàn cầu của mã độc Petya vào tháng trước đã gây thiệt hại lớn về mặt doanh thu, thậm chí còn lớn hơn so với tác động tài chính mà mã độc WannaCry gây ra.

-

![Tấn công mạng toàn cầu: Mã độc mới vẫn hoành hành]() Kinh tế Thế giới

Kinh tế Thế giới

Tấn công mạng toàn cầu: Mã độc mới vẫn hoành hành

22:30' - 30/06/2017

Nhiều chuyên gia đánh giá việc tìm ra giải pháp cho cuộc tấn công mạng lần này có thể sẽ kéo dài lâu hơn so với vụ "Wannacry".

-

![Bộ Thông tin và Truyền thông hướng dẫn cách xử lý mã độc Petya]() Kinh tế Việt Nam

Kinh tế Việt Nam

Bộ Thông tin và Truyền thông hướng dẫn cách xử lý mã độc Petya

14:35' - 30/06/2017

Cục An toàn thông tin thuộc Bộ TT&TT vừa chính thức có công văn cảnh báo về biến thể mới của mã độc tống tiền Ransomware (mã độc Petya).

Tin cùng chuyên mục

-

![Vụ nổ mỏ than Trung Quốc: Khẩn trương tìm kiếm 2 người còn mất tích]() Kinh tế Thế giới

Kinh tế Thế giới

Vụ nổ mỏ than Trung Quốc: Khẩn trương tìm kiếm 2 người còn mất tích

12:44'

Đến thời điểm này, thống kê của cơ quan chức năng xác nhận 82 người thiệt mạng và 2 người mất tích trong vụ nổ mỏ than Trung Quốc.

-

![Sự kiện kinh tế thế giới nổi bật tuần qua]() Kinh tế Thế giới

Kinh tế Thế giới

Sự kiện kinh tế thế giới nổi bật tuần qua

08:34'

Dưới đây mà một số sự kiện kinh tế thế giới nổi bật tuần qua.

-

![Mỹ và Iran sắp đạt thỏa thuận gia hạn ngừng bắn thêm 60 ngày]() Kinh tế Thế giới

Kinh tế Thế giới

Mỹ và Iran sắp đạt thỏa thuận gia hạn ngừng bắn thêm 60 ngày

07:58'

Financial Times cho biết thỏa thuận tiềm năng có thể bao gồm việc từng bước mở lại hoạt động hàng hải qua Eo biển Hormuz, tuyến vận tải năng lượng chiến lược của thế giới.

-

![IMF: EU cần cải cách sâu rộng để kiểm soát nợ công]() Kinh tế Thế giới

Kinh tế Thế giới

IMF: EU cần cải cách sâu rộng để kiểm soát nợ công

06:30'

IMF cũng khuyến nghị EU cần tăng cường liên kết thị trường năng lượng giữa các nước thành viên, tạo điều kiện để dòng tiền tiết kiệm của người dân lưu chuyển dễ dàng hơn.

-

![Kinh tế Pháp phát tín hiệu đáng lo ngại]() Kinh tế Thế giới

Kinh tế Thế giới

Kinh tế Pháp phát tín hiệu đáng lo ngại

14:37' - 23/05/2026

Nhiều tổ chức quốc tế đã đồng loạt hạ dự báo tăng trưởng của Pháp trong năm 2026, làm dấy lên lo ngại về nguy cơ suy thoái kỹ thuật trong những tháng tới.

-

![Nhiều quốc gia nỗ lực tiếp cận nguồn vốn khẩn cấp từ WB]() Kinh tế Thế giới

Kinh tế Thế giới

Nhiều quốc gia nỗ lực tiếp cận nguồn vốn khẩn cấp từ WB

14:36' - 23/05/2026

Nhiều quốc gia đã bắt đầu triển khai các công cụ ứng phó khủng hoảng nhằm nhanh chóng tiếp cận nguồn vốn từ những chương trình hiện có của Ngân hàng Thế giới (WB).

-

![2 công ty thép của Canada phải trả hàng triệu USD vì cáo buộc trốn thuế Mỹ]() Kinh tế Thế giới

Kinh tế Thế giới

2 công ty thép của Canada phải trả hàng triệu USD vì cáo buộc trốn thuế Mỹ

13:36' - 23/05/2026

Hai công ty thép Canada đã đồng ý trả 19 triệu USD để giải quyết các cáo buộc rằng họ cố tình không đóng thuế đúng quy định đối với thép cán phẳng được sản xuất tại châu Âu và châu Á.

-

![World Cup 2026: “Giấc mơ vàng” của Mỹ trước nguy cơ hụt hơi]() Kinh tế Thế giới

Kinh tế Thế giới

World Cup 2026: “Giấc mơ vàng” của Mỹ trước nguy cơ hụt hơi

12:34' - 23/05/2026

World Cup 2026 từng được kỳ vọng sẽ tạo nên một “cơn địa chấn” du lịch tại Mỹ, kéo theo làn sóng người hâm mộ khổng lồ và nguồn thu hàng chục tỷ USD cho nền kinh tế.

-

![Cục Dự trữ Liên bang Mỹ chính thức có Chủ tịch mới]() Kinh tế Thế giới

Kinh tế Thế giới

Cục Dự trữ Liên bang Mỹ chính thức có Chủ tịch mới

08:11' - 23/05/2026

Tân Chủ tịch Cục Dự trữ Liên bang Mỹ (Fed) Kevin Warsh ngày 22/5 (giờ địa phương) đã tuyên thệ nhậm chức tại Nhà Trắng.

Nhân viên Cơ quan an ninh mạng Hàn Quốc kiểm tra hệ thống máy tính sau khi có thông tin một vài máy tính bị nhiễm mã độc tại Seoul ngày 28/6. YONHAP/TTXVN

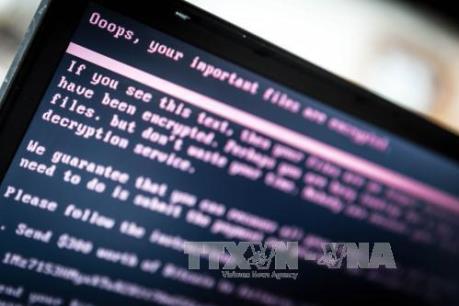

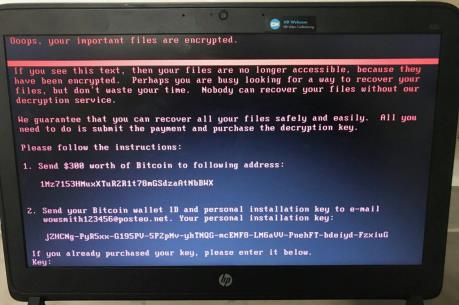

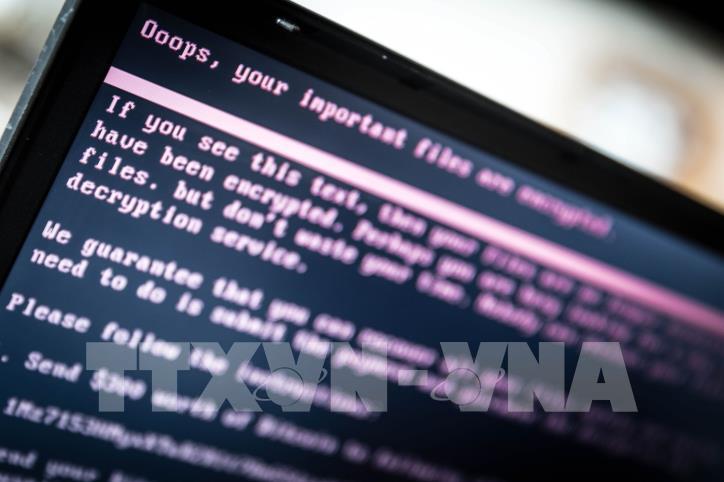

Nhân viên Cơ quan an ninh mạng Hàn Quốc kiểm tra hệ thống máy tính sau khi có thông tin một vài máy tính bị nhiễm mã độc tại Seoul ngày 28/6. YONHAP/TTXVN Một máy tính bị nhiễm mã độc ở Geldrop, Hà Lan ngày 27/6. EPA/TTXVN

Một máy tính bị nhiễm mã độc ở Geldrop, Hà Lan ngày 27/6. EPA/TTXVN