Nguy cơ tiềm ẩn từ các cổng kết nối mở trên các thiết bị di động

Nghiên cứu mới của Đại học Michigan (Mỹ) đã phân tích 24.000 ứng dụng phổ biến trên điện thoại thông minh và kết luận rằng các tin tặc (hacker) có thể lợi dụng các cổng kết nối mở trên ứng dụng để đánh cắp thông tin cá nhân như địa chỉ liên lạc, kho dữ liệu ảnh, các thông tin bảo mật và thậm chí là kiểm soát một chiếc điện thoại từ xa, thực hiện các vụ tấn công mạng hay phát tán mã độc.

Nhóm nghiên cứu đã xác định được 410 ứng dụng có lỗ hổng an ninh nguy hiểm và 956 cách thức mà hacker có thể sử dụng để tấn công các lỗ hổng này.

Theo nghiên cứu trên, nguy cơ bị xâm nhập cao nhất thuộc về các ứng dụng của hệ điều hành Android do cơ chế cho phép người dùng chia sẻ dữ liệu giữa các thiết bị và kết nối điện thoại đến máy tính cá nhân.

Đáng nguy hiểm hơn cả, các chuyên gia còn phát hiện rằng trong số các ứng dụng được phân tích, có hơn 50% các cổng kết nối mở không được bảo vệ, phản ánh tình trạng thiếu nhận thức đối với mối đe dọa này.

Khi tiến hành nghiên cứu nguyên nhân đằng sau nguy cơ an ninh này, các nhà nghiên cứu phát hiện ra rằng vấn đề nằm ở cách thức các cổng kết nối mở được sử dụng trong hệ thống điện thoại thông minh chứ không phải do lỗi của các ứng dụng.

Cổng kết nối mở là bộ phận không thể thiếu của kết cấu mạng internet. Nó cho phép các chương trình máy tính tiếp nhận các dữ liệu từ xa. Phương thức này an toàn trên các máy tính truyền thống vì địa chỉ IP của máy tính không thay đổi.

Trong khi đó, do tính chất thường xuyên di chuyển, địa chỉ IP của smartphone cũng phải thay đổi theo và chính điều này tạo ra lỗ hổng an ninh trên các thiết bị này.

Nghiên cứu của Đại học Michigan cũng đề xuất một số bước mà các nhà phát triển ứng dụng có thể áp dụng để tăng cường an ninh trên các thiết bị di động cũng như thông báo vấn đề nếu có tới các nhà phát triển ứng dụng bị ảnh hưởng.

Tin liên quan

-

![Hướng dẫn xử lý khẩn cấp mã độc WannaCry]() Kinh tế xã hội

Kinh tế xã hội

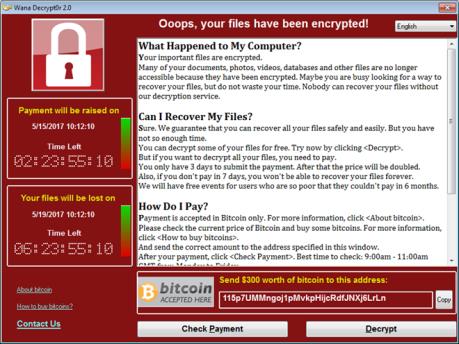

Hướng dẫn xử lý khẩn cấp mã độc WannaCry

11:28' - 15/05/2017

Hiện tại, mã độc WannaCry khai thác một số lỗ hổng trên hệ điều hành Windows để tấn công vào các máy tính với mục tiêu mã hóa dữ liệu để đòi tiền chuộc, ảnh hưởng trên phạm vi toàn cầu.

-

![Bkav phát hành công cụ phát hiện mã độc nguy hiểm toàn cầu Wanna Crypt]() Kinh tế xã hội

Kinh tế xã hội

Bkav phát hành công cụ phát hiện mã độc nguy hiểm toàn cầu Wanna Crypt

09:25' - 15/05/2017

Sáng 15/5, Công ty An ninh mạng Bkav tuyên bố đã phát hành công cụ giúp người dùng có thể kiểm tra xem máy tính của mình có bị nhiễm mã độc nguy hiểm tấn công toàn cầu Wanna Crypt hay không.

-

![5 biện pháp đối phó với mã độc tống tiền]() Kinh tế xã hội

Kinh tế xã hội

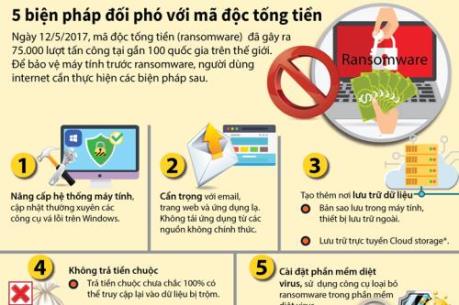

5 biện pháp đối phó với mã độc tống tiền

05:31' - 14/05/2017

Mã độc tống tiền (ransomware) đã gây ra 75.000 lượt tấn công tại gần 100 quốc gia trên thế giới. Để bảo vệ máy tính trước ransomware, người dùng internet cần thực hiện các biện pháp sau.

-

![Việt Nam đã có trường hợp bị nhiễm mã độc trong cuộc tấn công mạng toàn cầu]() Kinh tế Việt Nam

Kinh tế Việt Nam

Việt Nam đã có trường hợp bị nhiễm mã độc trong cuộc tấn công mạng toàn cầu

18:51' - 13/05/2017

Hiện đang có cuộc tấn công mạng trên quy mô toàn cầu. Mã độc tống tiền Wanna Crypt0r chỉ trong vài giờ đã lây nhiễm hơn 100.000 máy tính tại 74 quốc gia trên thế giới.

Tin cùng chuyên mục

-

![Xem ngay lịch âm dương hôm nay 28/5]() Đời sống

Đời sống

Xem ngay lịch âm dương hôm nay 28/5

05:00'

Bnews. Xem ngay lịch âm hôm nay 28/5 nhanh nhất và chính xác nhất. Xem giờ tốt xấu ngày 28/5, việc nên làm, không nên làm hôm nay và lịch vạn niên tháng 5, chuyển đổi lịch âm - dương 2026.

-

![Hải Phòng tăng biện pháp chống nóng bảo vệ sản xuất nông nghiệp]() Đời sống

Đời sống

Hải Phòng tăng biện pháp chống nóng bảo vệ sản xuất nông nghiệp

15:15' - 27/05/2026

Nắng nóng kéo dài khiến nông dân Hải Phòng tăng cường làm mát chuồng trại, điều chỉnh chăm sóc cây trồng, thủy sản nhằm giảm thiểu thiệt hại và bảo vệ sản xuất.

-

![Hà Nội: Muôn kiểu vượt ải nắng nóng ở chợ Đồng Xuân]() Đời sống

Đời sống

Hà Nội: Muôn kiểu vượt ải nắng nóng ở chợ Đồng Xuân

14:35' - 27/05/2026

Với người làm việc, vận chuyển hàng hóa ngoài trời, thời tiết nắng nóng khiến công việc trở nên vất vả hơn khi phải liên tục bổ sung nước, thay đổi khung giờ làm việc.

-

![Đề thi, đáp án môn Toán thi vào lớp 10 tại Lạng Sơn năm 2026]() Đời sống

Đời sống

Đề thi, đáp án môn Toán thi vào lớp 10 tại Lạng Sơn năm 2026

11:11' - 27/05/2026

Đề thi và đáp án tham khảo môn Toán thi vào lớp 10 tại Lạng Sơn năm 2026 được Bnews cập nhật nhanh nhất dưới đây.

-

![Đề thi, đáp án môn Ngữ Văn thi vào lớp 10 tại Huế năm 2026]() Đời sống

Đời sống

Đề thi, đáp án môn Ngữ Văn thi vào lớp 10 tại Huế năm 2026

11:11' - 27/05/2026

Đề thi và đáp án tham khảo môn Ngữ Văn thi vào lớp 10 tại Huế năm 2026 được Bnews cập nhật nhanh nhất dưới đây.

-

![Đề thi, đáp án môn Ngữ Văn thi vào lớp 10 tại Đồng Tháp năm 2026]() Đời sống

Đời sống

Đề thi, đáp án môn Ngữ Văn thi vào lớp 10 tại Đồng Tháp năm 2026

11:11' - 27/05/2026

Đề thi và đáp án tham khảo môn Ngữ Văn thi vào lớp 10 tại Đồng Tháp năm 2026 được Bnews cập nhật nhanh nhất dưới đây.

-

![Đại học Ngoại ngữ, Đại học Huế hướng dẫn đăng ký xét tuyển 2026]() Đời sống

Đời sống

Đại học Ngoại ngữ, Đại học Huế hướng dẫn đăng ký xét tuyển 2026

10:57' - 27/05/2026

Trường Đại học Ngoại ngữ, Đại học Huế thông báo việc đăng ký xét tuyển vào các ngành đào tạo của Trường trong kỳ tuyển sinh đại học hệ chính quy năm 2026.

-

![Đề thi, đáp án môn Ngữ Văn thi vào lớp 10 tại Thái Nguyên năm 2026]() Đời sống

Đời sống

Đề thi, đáp án môn Ngữ Văn thi vào lớp 10 tại Thái Nguyên năm 2026

09:56' - 27/05/2026

Đề thi và đáp án tham khảo môn Ngữ Văn thi vào lớp 10 tại Thái Nguyên năm 2026 được Bnews cập nhật nhanh nhất dưới đây.

-

![Thông tin tuyển sinh Đại học Phenikaa năm 2026]() Đời sống

Đời sống

Thông tin tuyển sinh Đại học Phenikaa năm 2026

09:28' - 27/05/2026

Đại học Phenikaa công bố thông tin tuyển sinh năm 2026, theo đó Đại học tuyển sinh 15.641 chỉ tiêu cho 81 ngành/chương trình đào tạo với 05 phương thức xét tuyển.