Mã độc mới khó đối phó hơn Wannacry

Các chuyên gia an ninh mạng cho rằng Petwrap, mã độc mới đang hoành hành tại nhiều công ty đa quốc gia và các tập đoàn lớn trên thế giới này vẫn tiếp tục nhắm đến những "điểm yếu" của phần mềm Windows và tới mục tiêu ban đầu là Ukraine.

Sau loạt vụ tấn công mới ngày 27/6, nhiều chuyên gia đánh giá việc tìm ra giải pháp cho cuộc tấn công mạng lần này có thể sẽ kéo dài lâu hơn so với vụ "Wannacry".

Hãng bảo mật phần mềm Cisco Talos tiết lộ việc xác định cách mã độc này xâm nhập vào các máy tính vẫn đang gặp nhiều khó khăn, chưa thể khẳng định mã độc này được gửi qua các thư điện tử.

Do vụ tấn công bắt đầu ở Ukraine đầu tiên nên các chuyên gia đang nghi ngờ hệ thống cập nhật phần mềm cho gói kế toán thuế mới của quốc gia này mang tên MeDoc có thể có liên quan tới cơ chế phát tán của mã độc.

Chuyên gia Mikko Hipponen, Giám đốc nghiên cứu của F-secure, công ty an ninh mạng Phần Lan, cho biết do không có một máy chủ trung tâm nào có thể ngăn chặn mã độc nên nó sẽ chỉ kết thúc khi đã phát tán và tê liệt toàn bộ hệ thống mà chúng xâm nhập.

Tuy không phải là mối nguy hại đối với những người dùng nội địa nhưng Petwrap đe dọa các công ty lớn đa quốc gia.

Trong khi đó, phía Microsoft cũng cho biết những phân tích ban đầu cho thấy mã độc sử dụng nhiều "xảo thuật" để phát tán, một trong số này đã được chặn bởi phần mềm an ninh mới nhất MS17-010 mà Microsoft cung cấp cho các hệ điều hành từ Windows XP cho tới Windows 10.

Microsoft khẳng định MS17-10 có thể phát hiện và ngăn chặn mã độc trong vụ tấn công mới nhất này đồng thời hãng đang tiếp tục điều tra và có những bước đi cần thiết để bảo vệ người dùng. Người dùng cũng được khuyên phải cẩn trọng xem xét trưóc khi mở bất kỳ đường link hay file đính kèm nào trong các thư điện tử.

Trong một diễn biến liên quan, nhà máy sản xuất Chocolate Cadbury đóng tại bang Tasmania của Australia là mục tiêu mới nhất bị nhiễm mã độc "tống tiền" Petrwrap và là doanh nghiệp đầu tiên tại "xứ sở chuột túi" chịu trận trong loạt vụ tấn công mạng tuy mới xảy ra nhưng đang mở rộng với tốc độ chóng mặt này.

Chiều 27/6, nhà máy đã phải ngừng mọi hoạt động sản xuất do hệ thống máy tính kết nối mạng bị đánh sập.

Tập đoàn quốc tế Mondelez, đơn vị chủ quản của Cadbury, cũng đã ra thông báo xác nhận nhà máy phải ngừng hoạt động vì "lỗi kỹ thuật", song chưa khẳng định vụ việc liên quan tới vụ tấn công mạng toàn cầu.

Trong khi đó, truyền thông địa phương dẫn lời một số nhân viên công ty luật DLA Piper Australia cho biết hệ thống máy tính của hãng luật này cũng không thể hoạt động do chịu ảnh hưởng của vụ tấn công mạng

"Petrwrap", virus mới của những vụ tấn công trên được các chuyên gia nhận định là bản cải tiến của Petya, mã độc là thủ phạm tấn công hệ thống máy tính toàn cầu năm 2016.

Cũng như "WannaCry", đây là loại mã độc thuộc dòng "tống tiền", lây lan qua các liên kết độc hại và ghi đè có chủ đích lên tập tin quản lý khởi động hệ thống của thiết bị (MBR) để khóa người dùng khởi động. Nếu bị dính mã độc, người dùng sẽ được hướng dẫn để thực hiện việc trả tiền chuộc cho tin tặc bằng tiền ảo bitcoin.

Cho tới nay, Rosneft, tập đoàn dầu mỏ lớn nhất của Nga, các ngân hàng và các công ty đa quốc gia ở Ukraine, hãng vận tải biển Đan Mạch Maersk, tập đoàn công nghiệp Pháp Saint-Gobain và WPP - Công ty quảng cáo lớn nhất của Anh cũng cũng nằm trong số những công ty lớn bị tấn công./.

Tin liên quan

-

![Tấn công mạng toàn cầu: Hàng loạt công ty đa quốc gia bị dính mã độc]() Kinh tế Thế giới

Kinh tế Thế giới

Tấn công mạng toàn cầu: Hàng loạt công ty đa quốc gia bị dính mã độc

06:04' - 28/06/2017

Một vụ tấn công mạng đòi tiền chuộc với quy mô lớn lại xảy ra trên phạm vi toàn cầu.

-

![Vụ mã độc WannaCry tấn công: Một nhà máy của Honda phải tạm ngừng sản xuất]() Chuyển động DN

Chuyển động DN

Vụ mã độc WannaCry tấn công: Một nhà máy của Honda phải tạm ngừng sản xuất

17:59' - 21/06/2017

Tập đoàn Honda Motor của Nhật Bản đã tạm thời ngưng sản xuất tại một nhà máy trong nước sau khi bị mã độc tống tiền WannaCry tấn công.

-

Kinh tế xã hội

Việt Nam là một trong số các quốc gia phải đối mặt nhiều nhất với mã độc

08:41' - 31/05/2017

Việt Nam là một trong số các quốc gia phải đối mặt nhiều nhất với mã độc. Việt Nam là một trong số các quốc gia đứng đầu thế giới về tỉ lệ lây nhiễm mã độc qua thiết bị lưu trữ ngoài.

Tin cùng chuyên mục

-

![Tổng thống Mỹ D.Trump khẳng định sức ảnh hưởng áp đảo trong định hình cuộc đua giữa nhiệm kỳ]() Kinh tế Thế giới

Kinh tế Thế giới

Tổng thống Mỹ D.Trump khẳng định sức ảnh hưởng áp đảo trong định hình cuộc đua giữa nhiệm kỳ

10:55'

118 ứng cử viên được ông Donald Trump hậu thuẫn đều thắng bầu cử sơ bộ giữa nhiệm kỳ 2026, củng cố ảnh hưởng chi phối của ông trong đảng Cộng hòa.

-

![EU gấp rút mở đường cho thỏa thuận thương mại với Mỹ]() Kinh tế Thế giới

Kinh tế Thế giới

EU gấp rút mở đường cho thỏa thuận thương mại với Mỹ

05:30'

Các nước thành viên Liên minh châu Âu (EU) đã chính thức thông qua một thỏa hiệp giữa Nghị viện châu Âu (EP) và Hội đồng EU..

-

![Điểm tin kinh tế thế giới nổi bật ngày 27/5/2026]() Kinh tế Thế giới

Kinh tế Thế giới

Điểm tin kinh tế thế giới nổi bật ngày 27/5/2026

21:12' - 27/05/2026

Bnews/vnanet.vn điểm tin kinh tế thế giới nổi bật ngày 27/5/2026

-

![Phản ứng của Trung Quốc về việc châu Âu chậm cấp giấy chứng nhận cho máy bay Comac]() Kinh tế Thế giới

Kinh tế Thế giới

Phản ứng của Trung Quốc về việc châu Âu chậm cấp giấy chứng nhận cho máy bay Comac

16:37' - 27/05/2026

Cục Hàng không Dân dụng Trung Quốc đang trì hoãn việc phê duyệt các lô máy bay Airbus SE của nhà sản xuất máy bay Airbus.

-

![Nền kinh tế lớn nhất châu Phi giảm tốc do sản lượng dầu mỏ đi xuống]() Kinh tế Thế giới

Kinh tế Thế giới

Nền kinh tế lớn nhất châu Phi giảm tốc do sản lượng dầu mỏ đi xuống

16:00' - 27/05/2026

Cục Thống kê Quốc gia Nigeria (NBS) ngày 25/5 công bố số liệu cho thấy nền kinh tế lớn nhất châu Phi tăng trưởng 3,89% trong quý I/2026 so với cùng kỳ năm trước.

-

![“Cú sốc kép” đẩy giá lương thực leo thang]() Kinh tế Thế giới

Kinh tế Thế giới

“Cú sốc kép” đẩy giá lương thực leo thang

15:38' - 27/05/2026

Giá những mặt hàng thiết yếu trong các hộ gia đình sẽ "hầu như không giảm trở lại".

-

![Mỹ dự định duy trì thuế quan đối với các nước thuộc USMCA]() Kinh tế Thế giới

Kinh tế Thế giới

Mỹ dự định duy trì thuế quan đối với các nước thuộc USMCA

10:06' - 27/05/2026

Chính quyền Tổng thống Donald Trump dự định duy trì các mức thuế đối với hàng hóa nhập khẩu từ Mexico và Canada.

-

![Người tiêu dùng Mỹ bi quan giữa áp lực lạm phát và giá xăng]() Kinh tế Thế giới

Kinh tế Thế giới

Người tiêu dùng Mỹ bi quan giữa áp lực lạm phát và giá xăng

09:05' - 27/05/2026

Khảo sát của Conference Board cho thấy niềm tin của người tiêu dùng Mỹ giảm nhẹ trong tháng này khi giá xăng duy trì ở mức cao và lạm phát vẫn tăng mạnh

-

![Nắng nóng cực đoan gây thiệt hại hàng chục tỷ euro cho kinh tế châu Âu]() Kinh tế Thế giới

Kinh tế Thế giới

Nắng nóng cực đoan gây thiệt hại hàng chục tỷ euro cho kinh tế châu Âu

08:23' - 27/05/2026

Theo các nhà khí hậu học, châu Âu hiện đang phải đối mặt với hiện tượng được gọi là “biến động nhiệt đột ngột”, tức nhiệt độ thay đổi mạnh chỉ trong vòng một ngày.

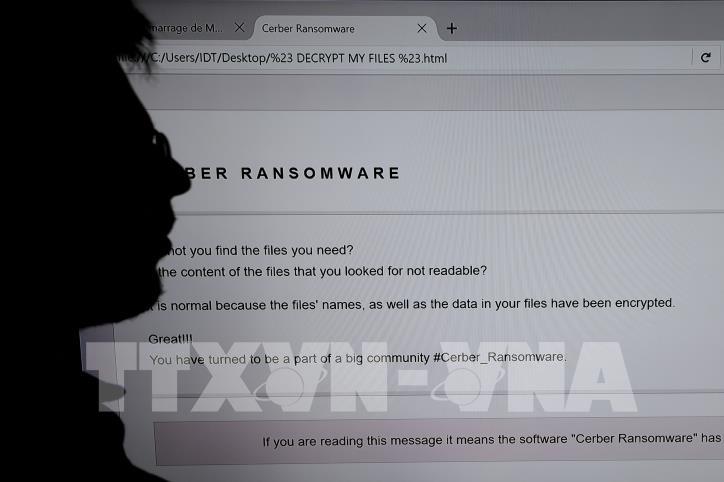

Một chuyên gia IT theo dõi màn hình máy tính bị nhiễm mã độc tại Phòng An ninh cấp cao thuộc Viện nghiên cứu công nghệ và tự động hóa quốc gia ở Rennes, Pháp ngày 3/11/2016. Ảnh: AFP/ TTXVN

Một chuyên gia IT theo dõi màn hình máy tính bị nhiễm mã độc tại Phòng An ninh cấp cao thuộc Viện nghiên cứu công nghệ và tự động hóa quốc gia ở Rennes, Pháp ngày 3/11/2016. Ảnh: AFP/ TTXVN WPP - Công ty quảng cáo lớn nhất của Anh cũng cho biết hệ thống máy tính tại nhiều đại lý của công ty này đã bị mã độc Petrwrap tấn công ngày 27/6. Ảnh: AFP/ TTXVN

WPP - Công ty quảng cáo lớn nhất của Anh cũng cho biết hệ thống máy tính tại nhiều đại lý của công ty này đã bị mã độc Petrwrap tấn công ngày 27/6. Ảnh: AFP/ TTXVN